Android virüsü hakkında sorular

- 01/01/19 2

- 30/10/18 1

- 22/10/18 1

- 03/10/18 1

- 23/01/18 1

Android virüsü, Android akıllı telefonları ve tabletleri hedef alan bir grup kötü amaçlı uygulamayı tanımlamak için kullanılan bir terimdir. 2018 yılında yapılan analize göre Xender, Amber Weather Widget, Touchpal, Kitty Play, Z Camera, ES dosya gezgini adresinden indirilebilecek uygulamalardır. Google Oyun Depolayın, ancak Android virüs bulaşmasına yol açan agresif reklamları tetikleyin. Virüs bulaşmış cihazda bir kilit ekranı veya şifrelenmiş veriler veya açılır mesajlar ve izinsiz ticari içerik bulunabilir. Diğer tipik belirti ise pornografik içeriğe sahip olabilen, potansiyel kurbanı hileli virüs enfeksiyonları konusunda uyaran veya sahte ödül hediyeleri sergileyen agresif yönlendirmelerdir. Bu tür davranışların en iyi örneği, son yıllarda milyonlarca makineyi etkileyen kötü şöhretli virüstür.

| İsim | Android virüsü |

| Kötü amaçlı yazılım türleri | Fidye yazılımı, Ekran dolabı, Casus Yazılım, Reklam Yazılımı, Truva Atı, Rootkit, Hileli uygulamalar |

| Tehlike seviyesi | Yüksek. Android virüs sürümlerinin çoğu ekranı kilitleyebilir, kişisel verileri çalabilir ve para kaybına neden olabilir |

| Belirtiler | Kilitli ekran, ısrarcı reklamlar, şifrelenmiş dosyalar, olağandışı sistem davranışı, belirgin yavaşlama, artan telefon faturası |

| Dağıtım yöntemi | Truva Atı olan uygulamalar, kısa mesajlar, Google Play Store uygulamaları, dosya paylaşım web siteleri, kötü amaçlı bağlantılar |

| Kötü amaçlı yazılım listesi | Com.google.provision, Com.android.system.ui, Com.android.gesture.builder, Lastacloud virüsü, NotCompatiblev virüsü, Mazar kötü amaçlı yazılımı, Akıllı arabaları hackleyen Android kötü amaçlı yazılımı, Gooligan kötü amaçlı yazılımı, Ghost Push virüsü, HummingWhale virüsü, HummingBad virüsü , e, GhostCtrl virüsü, Görünmez Adam, LokiBot virüsü, Marcher Android Truva Atı, Tizi Android virüsü, Android Police Virüsü, Android fidye yazılımı, Android fidye yazılımı, Lockdroid fidye yazılımı, LeakerLocker fidye yazılımı, DoubleLocker fidye yazılımı, Matcher Truva Atı, Tizi casus yazılımı, vGhostCtrl, ExoBot, Xavier , 10001_1.jar, Tavşan dosyaları; funwebs.com; JavaTcmdHelper |

Bu siber tehditler 2015'ten bu yana yayılıyor ancak 2018'de de bunu yapmaya devam edecekler gibi görünüyor. Android virüs grubunun en yaygın üyelerinden ikisi Kasım 2017'de ortaya çıktı. Bunlar Matcher Trojan ve Tizi casus yazılımı olarak biliniyor. İkincisi ilk olarak 2015'te bulundu ve 2015'ten beri var ve sosyal medya uygulamalarından kişisel bilgileri çalmak için kullanılıyor.

Yakın zamanda keşfedilen diğer siber tehditlerin yanı sıra Ekim ayında ortaya çıkan DoubleLocker fidye yazılımı da var. Yalnızca hedeflenen Android cihazındaki dosyaları şifrelemekle kalmaz, aynı zamanda telefonun PIN'ini de değiştirir. Dahası, kötü amaçlı yazılım kurbanın bankasından veya PayPal hesabından da para çalabilir.

Android kötü amaçlı yazılımlarının artık Google'ın güvenliğini aşabileceğine ve Play Store'da kullanışlı bir uygulama gibi görünebileceğine dikkat edin. Bu, onun varyantlarından biri olan LeakerLocker'ın bu tekniği kullanarak yayıldığı tespit edildiğinde ortaya çıktı. vGhostCtrl gibi diğer sürümler sistemi açabilir. Arka kapıyı açar ve saldırganların kurbanın ses/video dosyalarını kaydetmesine veya önemli verileri çalmasına olanak tanır.

Temmuz 2017'de araştırmacılar, bankacılık uygulama verilerini ve diğer hassas verileri çalan, "Görünmez Adam" olarak bilinen Android kötü amaçlı yazılımının yeni bir sürümünü keşfetti. Böylece sadece Android kullanıcılarının cihazlarının güvenliğine dikkat etmeleri gerektiğini kanıtlıyor.

Aslına bakılırsa neredeyse tüm Android virüsleri, kurban hakkında kişisel olarak tanımlanabilir bilgiler elde etmekle ilgileniyor. Çoğu zaman bu bilgiler kredi kartı ayrıntılarını, oturum açma bilgilerini ve parolaları içerir.

Kurbanın kişi listesini paylaşmak, konuşmaları kaydetmek, istenmeyen açılır reklamlar yayınlamak, çeşitli web sitelerine yönlendirmeler başlatmak veya cihaza başka kötü amaçlı yazılımlar bulaştırmak gibi diğer varyantlar daha az hasara neden olur. Android virüsüyle ilgili 2018 yılı başında yapılan siber güvenlik araştırmasına göre, Google Play Store'da dağıtılan çok sayıda uygulamaya, daha ciddi enfeksiyonları yaymak için kullanılabilecek izinsiz reklamlar bulaşabiliyor. Xender, Amber Hava Durumu Widget'ı, Kitty Play, Touchpal, Z Kamera sadece birkaç örnektir.

Ayrıca, Android'in pil ömrünü artırabildiğini iddia eden ES dosya gezgini uygulamasına da dikkat etmelisiniz, bu uygulama yararlı olmak yerine ekranı kilitleyebilir ve kaybolmayı reddeden rahatsız edici Android reklamları görüntüleyebilir.

Tabletinizin veya telefonunuzun tuhaf davrandığını fark ettiyseniz olası enfeksiyonun bu belirtilerini göz ardı etmemelisiniz. Yavaşlamalar, şüpheli uyarılar, yönlendirmelerle karşılaşıyorsanız veya artan telefon faturası alıyorsanız, cihazınızda kötü amaçlı yazılım olup olmadığını kontrol etmelisiniz çünkü bunlar, virüs bulaştığını gösteren ana işaretlerdir. Android virüsünü kaldırmak için .

Android virüsü 2017'de hüküm sürüyor ve 2018'de de gelişmeye devam ediyor

ExoBot olarak da bilinen Marcher Android Truva Atı, en azından 2013'ten beri bilinen bir bankacılık kötü amaçlı yazılımıdır. Araştırmacılar, virüsün Kasım 2017'de geri döndüğünü bildirdi. Kötü amaçlı yazılımın güncellenmiş sürümü, tek bir kampanyada üç tehlikeli bileşen içeriyordu: kötü amaçlı yazılım, kimlik avı ve kimlik avı. bankacılık veri hırsızlığı. Güvenlik uzmanları, Android kötü amaçlı yazılımının bu sürümünün daha karmaşık ve zor olduğu konusunda uyarıyor.

Daha önce Marcher kötü amaçlı yazılımı SMS veya MMS mesajları yoluyla yayılıyordu. Ancak dolandırıcılar, tespit edilmekten kaçınmak için dağıtım yöntemini değiştirdi ve e-posta yoluyla kimlik avına kısaltılmış bir bağlantı gönderdi. Son kampanya en azından Ocak 2017'den beri aktif ve Avusturya bankalarının müşterilerini hedef alıyor.

Kötü amaçlı e-posta, kullanıcıların oturum açıp e-posta adreslerini ve telefon numaralarını girmeleri gereken sahte Bank Avusturya web sitesine bir bağlantı içeriyor. On saldırgan, mağdura telefonunda “Bank Avusturya Güvenlik Uygulaması”nın yüklü olmadığına dair bir uyarı gönderiyor ve verilen bağlantıdan bu uygulamayı indirmesini istiyor.

Ancak kötü amaçlı uygulamanın yüklenmesi, uygulamanın yetkisiz bir kaynaktan indirilmesi için güvenlik ayarlarının değiştirilmesini gerektirir. Kötü amaçlı yazılım, saldırganların akıllı telefona tam erişimini sağlayacak çok sayıda izne ihtiyaç duyar.

Kötü amaçlı bir uygulama yüklendikten sonra ana ekranda Bank Avusturya'ya benzeyen okunaklı görünümlü bir simge oluşturur. Marcher virüsünü yükledikten sonra, kurbanlardan herhangi bir uygulamayı açtıklarında kredi kartı bilgilerini veya diğer kişisel bilgilerini girmeleri isteniyor.

Son bilgilere göre yaklaşık 20.000 Android kullanıcısı bu dolandırıcılığa maruz kalmış ve cihazlarına ExoBot yüklemiş olabilir.

Google'ın güvenlik duvarı, kötü amaçlı Android uygulamaları tarafından kolayca aşılabilir

Android virüslerinin çoğu, güvenli görünen uygulamalarla birlikte Google Play mağazasından indirilebilir. Google, kullanıcıları korumaya ve bu kötü amaçlı uygulamaların onların güvenliğini aşmasını engellemeye çalışırken ne kadar çaba gösterirse göstersin, virüsler bu mağazaya bir yolunu buluyor. Son zamanlarda güvenlik uzmanları, Google Play Store'da Xavier Android virüsü bulaşmış 75'ten fazla uygulamanın yer aldığı bir listenin bulunduğunu bildirdi.

Son zamanlarda güvenlik uzmanları, Google Play Store'da Xavier Android virüsü bulaşmış 75'ten fazla uygulamanın yer aldığı bir listenin bulunduğunu bildirdi.

Ancak Android virüsünün cihaza bulaşmasının tek yolu bu değil. Şubat 2016'da, varyantlardan birinin kısa mesaj yoluyla yayıldığı fark edildi. Sisteme girdikten sonra yasa dışı bağlantılara olanak sağladı.

2017'de güvenlik uzmanları, bu kötü amaçlı yazılımın çeşitli türlerinin, truva atı haline getirilmiş uygulamalar yoluyla cihaza sızmak için gelişmiş sosyal mühendislik teknikleri kullandığını bildirdi. Bu nedenle üçüncü taraf uygulamaları yüklerken dikkatli olmalısınız çünkü bu uygulamalara 10001_1.jar virüsü bulaşabilir.

Rabbitfiles virüsünü veya benzeri kötü amaçlı yazılımları üçüncü taraf veya dosya paylaşım web sitelerinden de alabilirsiniz. Ayrıca Whatsapp reklamları ve benzeri bildirimler de Android telefonunuzla ilgili sorunlara neden olabilir. 2017'nin Android virüsleri için yeni bir dönem anlamına geldiği açık. 2016'da her on uygulamadan biri virüse bulaştıysa, şimdi bu sayı artmaya devam ediyor.

Android virüsü Android işletim sistemi için tasarlanmış aldatıcı bir yazılımdır. Bu işletim sistemini çalıştıran akıllı telefonları, tabletleri ve diğer cihazları hedef alan kötü amaçlı yazılımın birçok çeşidi vardır. Genellikle virüs cihazı kilitler ve para ödemenizi veya dolandırıcıları "yardım" için aramanızı ister.

Android virüsü Android işletim sistemi için tasarlanmış aldatıcı bir yazılımdır. Bu işletim sistemini çalıştıran akıllı telefonları, tabletleri ve diğer cihazları hedef alan kötü amaçlı yazılımın birçok çeşidi vardır. Genellikle virüs cihazı kilitler ve para ödemenizi veya dolandırıcıları "yardım" için aramanızı ister.  Bu resimde FBI virüsünün Android kullanıcıları için gösterdiği mesajları görebilirsiniz.

Bu resimde FBI virüsünün Android kullanıcıları için gösterdiği mesajları görebilirsiniz.  Android virüsünün neden olduğu yanıltıcı reklamlar. ⇦ ⇨

Android virüsünün neden olduğu yanıltıcı reklamlar. ⇦ ⇨

Slayt 1 ile ilgili 3

Android virüsünün belirtileri

Android virüsüne bulaşmak kesinlikle sinir bozucu bir deneyimdir. Saldırgan reklamlar Android cihazınızda bir sorun olduğunun sinyalini verir. Güvenlik araştırmacıları, cihazınızı kullanmaya başladığınızda dikkatinizi dağıtabilecek piyango temalı ve benzeri reklamlardan kaçınmanızı şiddetle tavsiye eder.

Ayrıca aşağıdaki gibi işaretlere de dikkat etmelisiniz. sürekli donmalar cihazınızda. Telefonunuz veya diğer Android tabanlı cihazınız internette gezinirken donmaya ve çalışmayı durdurmaya başladıysa, kontrol etmek için Android antivirüs yüklemelisiniz.

Ayrıca telefon faturanıza dikkat edin ve numaraları takip edin. Eğer almaya başladıysanız artan telefon faturası, aylık raporunuzu iki kez kontrol etmelisiniz. Enfeksiyonun sizi bazı premium hizmetlere kaydettirmiş olma ihtimali yüksektir. Paradan tasarruf etmek için cihazınızdaki Android virüsünü temizlemeniz gerekir.

Bu tür tehditleri önlemek için Android antivirüs yazılımını düşünmelisiniz. Ancak bazı uzmanlar, Android'in diğer işletim sistemlerinden daha güvenli olması nedeniyle bu tür kötü amaçlı yazılımların önlenmesinin güvenlik uygulamaları gerektirmediğini iddia ediyor ancak aynı zamanda kendinizi bu tür virüslerden kurtarmak için önleme teknikleri hakkında düşünmeniz gerektiği konusunda da hemfikirler.

Mobil virüsler çoğunlukla ücretsiz üçüncü taraf uygulama mağazaları aracılığıyla yayılır

Android virüsü, telefona manuel olarak yüklenmesi gereken üçüncü taraf uygulamalar aracılığıyla aktif olarak yayıldı. Ancak bu tehdidi dağıtmak için kullanılan yeni yöntemler ortalıkta yayılmaya başladı ve bugün zararlı bağlantıya tıklayarak da bu virüse yakalanabiliyorsunuz.

Çoğu durumda, insanlar bu tehdidi Google Play Store ve benzeri yerlerde aktif olarak tanıtılan lisanssız veya deneysel uygulamalarla birlikte cihazlarına indiriyor.

Bunu önlemek için, uygulamalarınızı yalnızca, her programı tanıtmaya başlamadan önce kontrol eden meşru uygulama mağazalarından indirmenizi önemle tavsiye ederiz. Bu durumda Google Play Store, Amazon ve Samsung'a güvenilebilir. Ayrıca, bu uygulama mağazalarından herhangi birini seçseniz bile, uygulamayı cihazınıza indirmeden önce yine de kontrol etmelisiniz çünkü içinde ne tür kötü amaçlı yazılımların saklandığını asla bilemezsiniz.

Siber güvenlikle ilgileniyorsanız, kötü amaçlı uygulamalarını Google Play mağazasına eklemeyi başaran ve ortaya çıkmadan önce 10.000'den fazla indirme toplayan bilgisayar korsanlarını zaten duymuşsunuzdur. Ayrıca, virüslü bir uygulamayı telefonunuza otomatik olarak indirebilen, etkilenen web siteleri hakkında da rapor edilmiştir.

Cihazınızı temiz tutmak ve Android virüsüne karşı koruma sağlamak için şüpheli/yasadışı siteleri ziyaret etmeyi bırakmalı ve bu siteleri ziyaret ederken karşınıza çıkabilecek bağlantılara asla tıklamamalısınız. Son olarak, insanların Android kötü amaçlı yazılımları da dahil olmak üzere kötü amaçlı uygulamaların yüklenmesini engellemesine yardımcı olabilecek mobil antivirüs hakkında düşünmenin zamanının geldiğine inanıyoruz.

Etkilenen Android uygulamalarının listesi (kötü amaçlı yazılım listesi)

JavaTcmdHelper virüsü Android telefonlarda sorunlara neden olan ve genellikle antivirüs programları tarafından tehlikeli olarak algılanabilen uygulamalardan biridir.

Bu uygulama telefonda ve hatta Ayarlar veya Uygulama bölümlerinde bile görünmüyor. Ancak kullanıcılar, Javatcmdhelper'ın muhtemelen tehlikeli olduğunu belirten sistem mesajlarını bildirdiler. Mesaj ayrıca uygulamanın alışılmadık şekilde davrandığını veya gizlilik riskleri taşıdığını da belirtebilir.

Java tcmd yardımcı virüsü, kötü amaçlı yazılımdan koruma aracınız veya güvenlik uygulamanız tarafından algılanabilir ancak adı, belirli bir virüs veritabanına bağlıdır ve programdan programa farklılık gösterebilir.

En yaygın sezgisel yöntem adı Artemis!7123f6c80769 veya Artemis!f580cadc3dc1'dir. Bu nedenle çeşitli kullanıcılar tarafından Artemis/JavaTcmdHelper virüsü olarak adlandırılmaktadır.

Android kötü amaçlı yazılımı, bu komutları gerçekleştirmek için öncelikle resmi Tesla uygulamasının kaynak kodunu değiştirir. Daha sonra kurbanın kullanıcı adını ve şifresini saldırganlarla paylaşarak arabayı çalmalarına yardımcı oluyor. Ancak Promon araştırmacıları tarafından test edilen virüs, Tesla uygulamasının herhangi bir güvenlik açığına dayanmıyor. Şirkete göre, sosyal mühendislik ve benzeri tekniklerin yardımıyla manuel olarak kurulmalıdır.

Ancak Promon araştırmacıları tarafından test edilen virüs, Tesla uygulamasının herhangi bir güvenlik açığına dayanmıyor. Şirkete göre, sosyal mühendislik ve benzeri teknikler yardımıyla manuel olarak kurulması gerekiyor.

Ne yazık ki Ghost Push'tan kurtulmak neredeyse imkansız. fabrika ayarları işi yapmaz ve aygıt yazılımını yeniden yüklemek kullanıcılar için tek seçenek olacaktır. Ancak iyi haber şu ki Nougat, Oreo ve Pie kullananlar, Android işletim sisteminin bu sürümleri bu tür kötü amaçlı yazılımlardan korunduğu için kendilerini nispeten güvende hissedecekler. Ancak bu, bilgisayar korsanlarının Android'in son sürümlerindeki koruma önlemlerini bozacak yeni değişkenler yaratmayacağı anlamına gelmiyor.

Gooligan kötü amaçlı yazılımı Youtube İndirici, Öpücük Tarayıcı, Bellek Güçlendirici, Demo, Mükemmel Temizleyici, Pil Monitörü, Sistem Güçlendirici vb. gibi 86'dan fazla uygulamayı bozdu. Görünüşe göre tüm sistem performansı ve tarayıcıyla ilgili programlar ve oyunların yanı sıra pornografik uygulamalar da Gooligan'ın taşıyıcısı olma riski taşıyor. Tüm Android telefonların %74'ünden fazlası virüsün bu yeni sürümüne karşı savunmasız olabilir.

Bulaşma süreci tamamlandıktan sonra, kötü amaçlı yazılım cihazı rootlar ve daha fazla kötü amaçlı öğe yüklemek için tam erişim sağlar. Bu tür faaliyetler yalnızca bankacılık hesaplarına giriş verileriniz gibi kişisel bilgilerinizi çalmak amacıyla yapılır.

İlginçtir ki, geçen yıl ortaya çıkan bu yazılım, mevcut kötü amaçlı yazılım için bir temel oluşturdu. Geliştirilmiş versiyonun çok daha tehlikeli olduğunu söylemeye gerek yok.

Bu kötü amaçlı virüs, Android kullanıcılarına yönelik büyük saldırılarıyla bilinen HummingBad kötü amaçlı yazılımının güncellenmiş bir kopyasıdır. 2016 yılında bu virüs yaklaşık 10 milyon Android cihazına zarar vermeyi başardı. Son zamanlarda HummingBad yeni bir form ve yeni bir isimle ortaya çıktı ve bu kez HummingWhale kötü amaçlı yazılımı olarak adlandırıldı.

Görünüşe göre HummingWhale kötü amaçlı yazılımı bir süredir Google Play Store'da çoğu Kamera olarak adlandırılan 20 farklı uygulama biçiminde mevcuttu. Örnekler arasında Gökkuşağı Kamerası, Balina Kamerası, Buz Kamerası, Sıcak Kamera ve benzeri uygulamalar yer alır.

Kötü amaçlı yazılım bir kurulum için kullanıldı sanal makine Virüs bulaşmış cihaza, cihaza gizlice ekstra uygulamalar yükler ve kullanıcıya rahatsız edici reklamlar sunar. Kullanıcı bir reklamı kapattığında, kötü amaçlı yazılım, gelir elde etmek için kullanılan sahte bir yönlendiren kimliği oluşturmak için zaten yüklü olan şüpheli programı sanal makineye yükledi.

. İlk olarak Şubat 2016'da keşfedilen kötü amaçlı yazılım, şimdiden 10 milyondan fazla Android kullanıcısına bulaştı. Kötü amaçlı yazılım, "sürekli indirme saldırıları" yoluyla yayılıyordu ve kullanıcılar, belirli kötü amaçlı web sitelerini ziyaret ettikten sonra bu yazılıma bulaşıyordu. Ocak 2017'de kötü amaçlı yazılımın HummingWhale uygulaması olarak Google Play mağazasında yeniden aktif olarak yayıldığı tespit edildi.

Sızmanın ardından HummingBad kötü amaçlı yazılımı akıllı telefonun işletim sisteminin çekirdeğine erişim sağlıyor. Ardından yanıltıcı reklamlar sunmaya ve gerekli sistem güncellemeleri hakkında uyarılar göstermeye başlar. Kullanıcılar bu reklamlara tıkladıklarında uygulamanın geliştiricileri gelir elde ediyor. Ancak asıl sorun bu değil.

Kötü amaçlı yazılım ayrıca virüslü cihaza tam erişim sağlar ve kullanıcıların kişiler, oturum açma bilgileri, kredi kartı veya banka bilgileri gibi özel bilgilerini çalabilir. Bu nedenle HummingBad'i cihazda göründüğü anda kaldırmak çok önemlidir.

Android.Lockdroid.E olarak da bilinen kötü amaçlı yazılım, pornografi uygulaması "Porn 'O' Mania" olarak yayılıyor. Virüs, bulaştığı cihazın yönetici haklarını almak için sosyal mühendislik tekniklerini kullanıyor. Bu amacına sahte paket kurulumu kullanarak ulaşmayı amaçlamaktadır. Kurulum tamamlanır tamamlanmaz Lockdroid virüsü cihaza tam erişim sağlar ve verileri şifreler.

Dahası, PIN'i değiştirebilir ve cihazı kilitleyebilir. Bu şekilde kötü amaçlı yazılımların ortadan kaldırılması zorlaşabilir. Kötü amaçlı yazılım, tıklama tekniğini kullanır ve Android 5.0 veya daha yeni işletim sistemi sürümlerine sahip akıllı telefonlara ve tabletlere saldırır. Google'a göre bu kötü amaçlı uygulama Google Play Store'dan indirilemiyor.

GhostCtrl virüsü Sahiplerinin cihaz üzerinde kontrol sahibi olmasına yardımcı olmak için Android'deki bir güvenlik açığından yararlanıyor. 2017'nin ortasında İsrail hastanelerine saldırırken ortaya çıktı, ancak yeni bir virüs olarak kabul edilmiyor. Ancak bazılarına göre

Ancak bazı güvenlik uzmanlarına göre kötü amaçlı yazılım durmayacak; bu virüsün aynı zamanda bazı kilitleme yeteneklerine de sahip olduğu tespit edildiğinden, yakında fidye yazılımı türü bir tehdit haline gelebilir.

Kendisini WhatsApp ve Pokemon Go gibi meşru bir uygulama olarak sunarak yayılıyor. GhostCtrl kötü amaçlı yazılımı sisteme girdikten sonra kötü amaçlı bir Android uygulama paketi (APK) bırakır ve kurbanın kişisel bilgilerine, videolarına ve seslerine tam erişim sağlamak için sistemin arka kapısını açar. Ayrıca şifreleri sıfırlayabilir ve onları arayabilir veya mesaj gönderebilir. kurbanın bağlantıları.

Görünmez Adam. Temmuz 2017'de güvenlik uzmanları, Svpeng'in 23 ülkedeki bankacılık uygulaması kullanıcılarına saldıran güncellenmiş ve geliştirilmiş bir versiyonunu keşfetti. Virüs, şüpheli ve güvenli olmayan indirme web sitelerinde sahte bir Flash Player uygulaması olarak yayılıyor. Neyse ki kötü amaçlı yazılım Google Play Store'a ulaşamadı.

Ancak kullanıcılar bu zararlı uygulamayı yüklediğinde cihaza yönetici hakları vermiş oluyorlar. Sonuç olarak siber suçlular bunu Komuta ve Kontrol sunucusu aracılığıyla kontrol edebiliyor.

Kötü amaçlı program, bir keylogger çalıştırıyor ve kullanıcı mobil uygulama aracılığıyla bankaya giriş yaptığında kimlik bilgilerini topluyor. Ayrıca Invisible Man kötü amaçlı yazılımı mesaj gönderip okuyabilir, telefon görüşmeleri yapabilir ve dinleyebilir, kimlik avı URL'lerini açabilir ve çeşitli bilgiler toplayabilir. Ayrıca mağdurların idari haklarını kaldırmalarını da engellediğinden, bu hakların kaldırılması karmaşık hale gelir.

Ağustos 2017'nin ortasında, kötü amaçlı yazılım araştırmacıları LeakerLocker'ın Google Play Store'da bulunan iki uygulama aracılığıyla yayıldığını keşfetti. Kötü amaçlı uygulama, Duvar Kağıtları Blur HD” ve “Booster & Cleaner Pro” uygulamalarının altında saklanıyordu.

Bir kullanıcı bu programlardan birini yüklediğinde, kötü amaçlı yazılım cihazın ekranını tehdit mesajıyla kilitler. Buna göre, Android kötü amaçlı yazılımının bu sürümü hassas verilere erişim sağladı. Eğer kurban 72 saat içinde fidyeyi ödemez ise tüm bilgiler sızdırılacak.

Ancak güvenlik uzmanları, kötü amaçlı yazılımların bu tür hasarlara neden olabileceğinden şüphe ediyor ve LeakerLocker'ın güvenlik yazılımıyla cihazdan kaldırılmasını öneriyor.

Kötü amaçlı yazılım araştırmacıları Eylül 2017'de mobil kötü amaçlı yazılımın yeni bir sürümünü tespit etti. Sahte olarak yayılıyor Adobe Flash güncelleme. Saldırının ardından PIN'i değiştirerek cihazı kilitler. Daha sonra veri şifrelemeyi başlatır ve cihazın kilidini açmak ve dosyaları kurtarmak için 0,0130 Bitcoin ödemeyi talep eder.

Ayrıca kötü amaçlı yazılımlar PayPal ve bankacılık hesaplarından da para çalabilir. Bu nedenle virüsün kaldırılması en kısa sürede gerçekleştirilmelidir. Ancak yönlendirilmeyen cihaz sahiplerinin, kilidi açmak için virüslü telefonları fabrika ayarlarına sıfırlamaları gerekebilir. Yönlendirilen cihaz kullanıcıları Android Hata Ayıklama Köprüsü (ADB) aracını kullanabilir. Ayrıca DoubleLocker'ın kaldırılmasının güvenlik yazılımıyla tamamlanması gerekir.

LokiBot virüsü. Infostealer.Lokibot, Android akıllı telefonlar için tasarlanmış kötü amaçlı bir uygulamadır. Kurbanın cihazına ulaştığında SMS mesajları gönderme ve bunlara yanıt verme, mobil tarayıcıları kullanma, belirli URL'leri adresleme ve SOCKS5 proxy'sini yükleme yeteneğine sahip oluyor.

Sonuç olarak, kurbanın giden trafiği yeniden yönlendirilebilir. Virüs ayrıca kullanıcı için sahte bildirimler oluşturup görüntüleyerek kurbanı bir banka hesabı açmaya teşvik edebilir. Kurban bunu yaptığı anda virüs sahte bir katman yükler. giriş sayfasının ve kurbanın sağlanan alanlara girdiği tüm giriş bilgilerini toplar.

Bu Truva atı virüsünün boyutu hızla artıyor, çünkü karanlık web forumlarında yaklaşık 2000 dolara satılıyor, bu da herhangi bir suçlu özentisinin onu satın alıp dağıtabileceği anlamına geliyor.

Ekim 2017'de LokiBot kötü amaçlı yazılımı fidye yazılımı virüsüne dönüşme kapasitesine ulaştı. Ancak bu özellik yalnızca kurbanın Infostealer.LokiBot'u tespit edip silmeye çalışması durumunda aktif hale gelir. Kötü amaçlı uygulama, kurbanın dosyalarına şifreleme uygulayamıyor ancak yine de ekran kilitleme mesajı görüntülüyor. "Go_Crypt" işlevi verileri şifrelemez ancak yine de yeniden adlandırır.

Ekran kilitleme mesajı şöyle diyor: Telefonunuz çocuk p0rnografisini görüntülemek için kilitlendi,”ve 48 saat içinde 100 $ tutarında bir ödeme talep ediyor. Aksi takdirde virüse göre dosya “polise devredilecek.”

Marcher Android Truva Atı. Alternatif olarak ExoBot olarak da bilinen virüs, 2013'ten beri biliniyor. Ancak Kasım ayında araştırmacılar, Ocak 2017'de başlayan büyük bir kampanyayı bildirdi. Virüs, Bank Avusturya kullanıcılarını hedef alıyor ve onları sahte "Bank Avusturya Güvenlik Uygulaması" yüklemeleri için kandırıyor. Marcher virüsünün son sürümü, banka kimlik bilgileri, doğum tarihi, isim ve diğer kişisel bilgileri içeren hassas kullanıcıların bilgilerini çalmak için akıllı sosyal mühendislik tekniklerini kullanıyor.

Marcher dağıtım kampanyası karmaşıktır. Akıllı telefona kötü amaçlı yazılım getirir, kimlik avı kimlik bilgilerini çalmaya çalışır ve sonunda kurbanın banka hesabını boşaltır. En büyük hile, saldırganların orijinal Bank Avusturya tasarımını ve arayüzünü kullanmasıdır. Kullanıcılara şüpheli e-postalardan veya SMS mesajlarından uzak durmaları tavsiye edilir. Bu bankaya gidin ve kimlik avı e-postasında verilen bağlantılara tıklamadan gerekli bilgileri doğrudan bankanın web sitesinden kontrol edin.

Google, Kasım 2017'de Tizi kötü amaçlı yazılımını bildirdi. Virüs, casus yazılım olarak çalışır ve Facebook, LinkedIn, Skype, WhatsApp vb. sosyal medya uygulamalarından kişisel bilgileri çalmak için tasarlanmıştır. Kötü amaçlı yazılım ayrıca aramaları kaydedebilir, SMS'lere erişebilir, fotoğraf çekebilir ve Android kullanıcısının gizliliğini riske atan diğer birçok görevi tamamlayabilir.

Tizi virüsü, sistemdeki güvenlik açıklarından yararlanarak veya kötü amaçlı bir uygulamanın kurulumu sırasında kullanıcıyı bu izni vermesi için kandırarak da root erişimi elde edebilir. Virüs bulaşan uygulamalardan bazıları 2015 yılında Google Play Store'da mevcuttu. Ancak bunların çoğunluğu üçüncü taraf uygulamalar aracılığıyla yayılıyor. Google şu anda yaklaşık 1.300 Android cihazına casus yazılım bulaştığını bildiriyor.

Genel Android virüs temizleme kılavuzu

Cihazınıza Android virüsü bulaşmışsa şu sorunlarla karşılaşabilirsiniz:

- Hassas bilgilerin kaybı. Android işletim sistemini etkilemek için kullanılan kötü amaçlı uygulamalar farklı türde veriler toplayabilir. Bu tür bilgiler arasında saldırganlar için önemli olan kişiler, oturum açma bilgileri, e-posta adresleri ve benzeri bilgiler yer alır.

- Para kaybı. Android virüslerinin çoğu, premium tarifeli numaralara mesaj gönderme veya kullanıcıları premium hizmetlere abone etme yeteneğine sahiptir. Bu da para kaybına ve benzeri sorunlara yol açabilir.

- Kötü amaçlı yazılım sızması. Android virüsü cihazınızı ele geçirmeye ve ona diğer kötü amaçlı yazılımları bulaştırmaya çalışabilir. Ayrıca can sıkıcı reklamlara, açılır pencere uyarılarına ve sahte uyarı mesajlarına da neden olabilir.

- Performansla ilgili sorunlar. Bu tür bir tehdit bulaştığında sistem kararsızlığı sorunları, yavaşlamalar ve benzeri sorunlarla karşılaşabilirsiniz.

Cihazınıza virüs bulaştığını düşünüyorsanız, cihazınızı veya başka bir güvenilir Android virüs temizleyiciyle taramanızı önemle tavsiye ederiz. Cihazınızdaki kötü amaçlı dosyaları ve diğer sahte bileşenleri tespit etmenize yardımcı olacaktır. Bazen virüsler, ortadan kaldırılmalarını önlemek için güvenlik yazılımlarını engeller. Durum böyleyse, üçüncü taraf uygulamaların (ve kötü amaçlı yazılımların da) çalışmasını devre dışı bırakmak için Android antivirüs yazılımınızı başlatmadan önce Android cihazınızı Güvenli Mod'da yeniden başlatmalısınız:

- Güç düğmesini bulun ve bir menü görene kadar birkaç saniye basın. öğesine dokunun Kapat.

- Android'inizi yeniden başlatmanızı öneren bir iletişim penceresi gördüğünüzde Güvenli mod, bu seçeneği seçin ve TAMAM.

Bu işinize yaramazsa, cihazınızı kapatıp açın. Aktif hale geldikten sonra basılı tutmayı deneyin Menü, Sesi kıs, Sesi aç veya Sesi Kısma ve Sesi Açma görmek için birlikte Güvenli mod. Bu işe yaramazsa, "Güvenli moda nasıl geçilir" ifadesini arayın ve telefonunuzun modelini ekleyin. Ardından talimatları izleyin.

Ayrıca, kötü amaçlı uygulamayı kendiniz kaldırarak Android virüs temizleme işlemini manuel olarak gerçekleştirmeyi de deneyebilirsiniz. Ancak bunu yapmaya çalışırken çok dikkatli olmalısınız çünkü yararlı dosya ve uygulamaları cihazınızdan kaldırabilirsiniz. Android virüsünü manuel olarak kaldırmak için lütfen şu adımları izleyin:

- Yukarıda verilen adımların yardımıyla cihazınızı Güvenli Modda yeniden başlatın.

- Ne zaman Güvenli mod, git Ayarlar. Oraya vardığınızda, tıklayın Uygulamalar veya Uygulama Yöneticisi(bu, cihazınıza bağlı olarak farklılık gösterebilir).

- Burada kötü amaçlı uygulamalara bakın ve hepsini kaldırın.

Ayrıca bilinmeyen kaynaklara ait uygulamaların yüklenmesine izin veren seçeneği kapatmanızı da öneririz. Bunun için şu adrese gidin: Ayarlar -> Güvenlik. Oraya vardığınızda bu seçeneği kapatın.

Android kötü amaçlı yazılımlarını kaldırmak için fabrika ayarlarına sıfırlama gerekebilir

Android kötü amaçlı yazılımlarını telefonunuzdan veya tabletinizden kaldırmanıza hiçbir şey yardımcı olmazsa, onu fabrika ayarlarına sıfırlamanız gerekir. Bunun için şu adımları uygulamanız gerekir:

- Uyumlu olana tıklayın Microsoft Windows Desteklenen sürümler İle uyumlu OS X Desteklenen sürümler Başarısız olursa ne yapmalı?

Reimage'i kullanarak virüs hasarını gideremediyseniz destek ekibimize mümkün olduğunca fazla ayrıntı verin.Virüs hasarını ortadan kaldırmak için yeniden görüntü önerilir. Ücretsiz tarayıcı, bilgisayarınıza virüs bulaşıp bulaşmadığını kontrol etmenizi sağlar. Kötü amaçlı yazılımları kaldırmanız gerekiyorsa, Reimage kötü amaçlı yazılım temizleme aracının lisanslı sürümünü satın almanız gerekir.

Cep telefonunuz neden birdenbire her zamankinden farklı davranmaya, hatta kendi “hayatını üstlenmeye” başladı? Belki de oraya yerleştiği için kötü amaçlı yazılım. Günümüzde Android'e yönelik virüslerin ve Truva atlarının sayısı katlanarak artıyor. Neden? Evet, çünkü kurnaz virüs yazarları, akıllı telefonların ve tabletlerin yurttaşlarımız tarafından elektronik cüzdan olarak giderek daha fazla kullanıldığını biliyor ve fonları sahiplerinin hesaplarından ceplerine aktarmak için her şeyi yapıyorlar. Bir mobil cihazın enfeksiyon kaptığını nasıl anlayacağınızı, Android'den bir virüsü nasıl kaldıracağınızı ve kendinizi tekrarlanan enfeksiyonlardan nasıl koruyacağınızı konuşalım.

Android cihazda virüs enfeksiyonunun belirtileri

- Gadget normalden daha uzun süre açılıyor, yavaşlıyor veya aniden yeniden başlatılıyor.

- SMS ve telefon görüşmesi geçmişiniz, sizin yapmadığınız giden mesajları ve aramaları içerir.

- Para telefon hesabınızdan otomatik olarak çekilir.

- Masaüstünüzde veya tarayıcınızda herhangi bir uygulama veya site ile ilişkisi olmayan reklamlar görüntülenir.

- Programlar kendiliğinden kurulur, Wi-Fi, Bluetooth veya kamera açıktır.

- Elektronik cüzdanlara, mobil bankacılığa erişimimi kaybettim veya bilinmeyen nedenlerden dolayı hesaplarımdaki tutar azaldı.

- Birisi hesabınızı ele geçirdi sosyal ağlarda veya anlık mesajlaşma programları (bir mobil cihazda kullanılıyorsa).

- Gadget kilitlidir ve ekranda bir şeyi ihlal ettiğinizi ve para cezası ödemeniz gerektiğini veya kilidini açmak için birine para aktarmanız gerektiğini belirten bir mesaj görüntülenir.

- Uygulamaların başlatılması aniden durduruldu, klasörlere ve dosyalara erişim kaybedildi ve bazı cihaz işlevleri engellendi (örneğin, düğmelere basılamadı).

- Programları başlatırken “com.android.systemUI uygulamasında bir hata oluştu” gibi mesajlar çıkıyor.

- Uygulama listesinde bilinmeyen simgeler belirdi ve görev yöneticisinde bilinmeyen işlemler belirdi.

- Antivirüs programı, kötü amaçlı nesneler tespit edildiğinde sizi bilgilendirir.

- Antivirüs programı cihazdan kendiliğinden silindi veya başlamıyor.

- Telefonunuzun veya tabletinizin pili normalden daha hızlı boşalmaya başladı.

Bu belirtilerin tümü %100 virüs belirtisi değildir, ancak her biri cihazınızı enfeksiyon açısından hemen taramanız için bir nedendir.

Mobil virüsü kaldırmanın en kolay yolu

Gadget çalışır durumda kalırsa, virüsü temizlemenin en kolay yolu Android'de yüklü olan antivirüs programını kullanmaktır. Telefonun flash belleğinde tam bir tarama yapın ve kötü amaçlı bir nesne tespit edilirse, "Sil" seçeneğini seçin ve nötrleştirilmiş kopyayı karantinaya kaydedin (antivirüsün güvenli bir şey tespit etmesi ve bunu virüs zannetmesi durumunda).

Ne yazık ki bu yöntem vakaların yaklaşık %30-40'ında yardımcı olur, çünkü kötü amaçlı nesnelerin çoğu aktif olarak kaldırılmaya direnir. Ama bunların üzerinde de kontrol var. Daha sonra aşağıdaki durumlarda seçeneklere bakacağız:

- antivirüs başlamıyor, sorunun kaynağını tespit etmiyor veya ortadan kaldırmıyor;

- kötü amaçlı program kaldırıldıktan sonra geri yüklenir;

- Cihaz (veya bireysel fonksiyonları) engellenmiştir.

Kötü amaçlı yazılımları güvenli modda kaldırma

Telefonunuzu veya tabletinizi normal şekilde temizleyemiyorsanız, bunu güvenli bir şekilde yapmayı deneyin. Kötü amaçlı programların çoğunluğu (sadece mobil olanlar değil) güvenli modda herhangi bir etkinlik göstermez ve yıkımı engellemez.

Cihazınızı Güvenli Modda başlatmak için Açma/Kapama tuşuna basın, parmağınızı “Kapat” üzerine getirin ve “Güvenli Mod'a Girin” mesajı görünene kadar basılı tutun. Bundan sonra Tamam'ı tıklayın.

Eğer eski bir tane varsa Android sürümü— 4.0 ve daha düşük sürümlerde, gadget'ı her zamanki gibi kapatın ve tekrar açın. Ekranda Android logosu göründüğünde Sesi Artırma ve Sesi Azaltma tuşlarına aynı anda basın. Cihaz tamamen açılıncaya kadar onları basılı tutun.

Güvenli moddayken cihazınızı antivirüs ile tarayın. Antivirüs yoksa veya herhangi bir nedenden dolayı başlamazsa, Google Play'den yükleyin (veya yeniden yükleyin).

Bu yöntem, telefona çeşitli programlar indiren (derecelendirmeyi artırmak için) ve ayrıca telefonda banner ve reklam görüntüleyen Android.Gmobi 1 ve Android.Gmobi.3 (Dr.Web sınıflandırmasına göre) gibi reklam virüslerini başarıyla temizler. Masaüstü.

Süper kullanıcı haklarına (root) sahipseniz ve soruna neyin sebep olduğunu tam olarak biliyorsanız, bir dosya yöneticisi (örneğin, Root explorer) başlatın, bu dosyanın bulunduğu yolu takip edin ve onu silin. Mobil virüsler ve Truva atları çoğunlukla gövdelerini (.apk uzantılı yürütülebilir dosyalar) sistem/uygulama dizinine yerleştirir.

Normal moda geçmek için cihazı yeniden başlatmanız yeterlidir.

Mobil virüsleri bilgisayar aracılığıyla temizleme

Telefonunuzdaki virüsleri bir bilgisayar aracılığıyla kaldırmak, aşağıdaki durumlarda yardımcı olur: mobil antivirüs güvenli modda bile göreviyle baş edemiyor veya cihazın işlevleri kısmen engelleniyor.

Bilgisayar kullanarak bir tabletten ve telefondan virüsü temizlemenin de iki yolu vardır:

- bir PC'ye kurulu bir antivirüs kullanmak;

- Android gadget'ları için bir dosya yöneticisi aracılığıyla, örneğin Android Commander aracılığıyla manuel olarak.

Bilgisayarınızda antivirüs kullanma

Dosyaları kontrol etmek için mobil cihaz Bilgisayarınızda antivirüs yüklüyse, telefonunuzu veya tabletinizi bir USB kablosuyla PC'ye “USB sürücüsü olarak” yöntemini seçerek bağlayın.

Daha sonra USB'yi açın.

Daha sonra USB'yi açın.

Bundan sonra, PC'deki "Bilgisayar" klasöründe 2 ek "disk" görünecektir - iç hafıza telefon ve SD kart. Taramayı başlatmak için her diskin içerik menüsünü açın ve "Virüsleri tara" seçeneğini tıklayın.

Android Commander'ı kullanarak kötü amaçlı yazılımları kaldırma

Android Commander, bir Android mobil aygıtı ile bir PC arasında dosya alışverişi yapmak için kullanılan bir programdır. Bir bilgisayarda başlatıldığında, sahibine bir tabletin veya telefonun belleğine erişim sağlayarak herhangi bir veriyi kopyalamanıza, taşımanıza ve silmenize olanak tanır.

Android gadget'ının tüm içeriğine tam erişim için önce kök haklarına sahip olmanız ve USB hata ayıklamayı etkinleştirmeniz gerekir. İkincisi, “Ayarlar” - “Sistem” - “Geliştirici Seçenekleri” hizmet uygulaması aracılığıyla etkinleştirilir.

Ardından gadget'ı PC'nize bir USB sürücüsü olarak bağlayın ve Android Commander'ı yönetici haklarıyla çalıştırın. İçinde, farklı olarak Windows Gezgini, korumalı sistem dosyaları ve Android işletim sistemi dizinleri - örneğin Root Explorer'da olduğu gibi - root kullanıcıları için bir dosya yöneticisi.

Android Commander penceresinin sağ yarısı mobil cihazın dizinlerini gösterir. Soruna neden olan uygulamanın yürütülebilir dosyasını (.apk uzantılı) bulun ve silin. Alternatif olarak, şüpheli klasörleri telefonunuzdan bilgisayarınıza kopyalayın ve her birini bir antivirüs programıyla tarayın.

Virüs temizlenmezse ne yapmalı

Yukarıdaki işlemler hiçbir şeye yol açmadıysa, kötü amaçlı program hala kendini hissettiriyor ve ayrıca işletim sistemi temizlendikten sonra normal çalışmayı durdurursa, radikal önlemlerden birine başvurmanız gerekecek:

- sistem menüsü aracılığıyla fabrika ayarlarının geri yüklenmesiyle sıfırlama;

- Kurtarma menüsü aracılığıyla donanımdan sıfırlama;

- cihazı yeniden şarj etmek.

Bu yöntemlerden herhangi biri, cihazı satın aldıktan sonraki durumuna döndürecektir - üzerinde hiçbir iz kalmayacaktır. kullanıcı programları, kişisel ayarlar, dosyalar ve diğer bilgiler (SMS, çağrılar vb. hakkındaki veriler). Google hesabınız da silinecek. Bu nedenle mümkünse transfer Telefon rehberi SIM kartınıza kopyalayın ve ücretli uygulamaları ve diğer değerli öğeleri harici ortama kopyalayın. Bunu manuel olarak - kullanmadan yapmanız önerilir. özel programlar yanlışlıkla virüsü kopyalamamak için. Bundan sonra “tedaviye” başlayın.

Sistem menüsü aracılığıyla fabrika ayarlarının geri yüklenmesi

Bu seçenek en basit olanıdır. Fonksiyonlar kullanıldığında kullanılabilir. işletim sistemi ve cihazın kendisi engellenmez.

“Ayarlar” uygulamasına gidin, “Kişisel” bölümünü açın - “ Destek olmak" ve "Fabrika ayarlarına sıfırla" seçeneğini seçin.

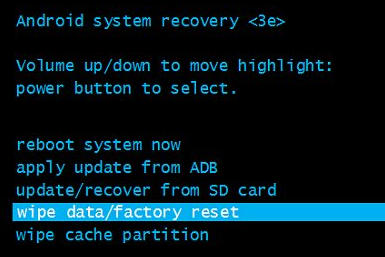

Kurtarma menüsü aracılığıyla donanımdan sıfırlama

"Donanımdan" sıfırlama, kötü amaçlı yazılım yukarıdaki yöntemlerden herhangi biriyle kaldırılmazsa veya oturum açmayı engellediyse, onunla başa çıkmanıza yardımcı olacaktır. Sevincimize göre, Kurtarma menüsüne (sistem kurtarma) erişim korunur.

Recovery'de oturum açmak farklı telefon ve tabletlerde farklı şekilde çalışır. Bazılarında, bunun için açarken "Ses +" tuşunu basılı tutmanız gerekir, bazılarında - "Ses -", diğerlerinde - özel bir gömme düğmeye vb. Basmanız gerekir. Tam bilgi, cihazın talimatlarında yer almaktadır. .

Kurtarma menüsünde "verileri sil/fabrika ayarlarına sıfırla" veya yalnızca "fabrika ayarlarına sıfırla" seçeneğini seçin.

yanıp sönüyor

yanıp sönüyor

Flashlama aslında Android işletim sistemini yeniden yüklemektir; aynı son çaredir. Windows'u yeniden yükleme bilgisayarda. İstisnai durumlarda, örneğin belirli bir Çin virüsünün doğrudan ürün yazılımına yerleştirildiği ve "doğumundan" beri cihazda yaşadığı durumlarda bu yönteme başvurulur. Bu tür kötü amaçlı yazılımlardan biri casus yazılımdır. android programı casus 128 kökeni.

Bir telefonu veya tableti flaşlamak için kök haklarına, bir dağıtım kitine (ürün yazılımının kendisi), bir kurulum programına, USB kablolu bir bilgisayara veya SD karta ihtiyacınız olacaktır. Her gadget modelinin kendi donanım yazılımı sürümlerine sahip olduğunu unutmayın. Kurulum talimatları genellikle bunlarla birlikte verilir.

Android cihazlara virüs bulaşması nasıl önlenir

- Düzenlemek mobil uygulamalar Yalnızca güvenilir kaynaklardan gelen, saldırıya uğramış programları reddedin.

- Sistem güncellemeleri yayınlandıkça cihazınızı güncelleyin; geliştiriciler, virüslerin ve Truva atlarının kullandığı güvenlik açıklarını bu güncellemelerde kapatır.

- Mobil bir antivirüs yükleyin ve her zaman açık tutun.

- Gadget'ınız cüzdanınız olarak kullanılıyorsa, başkalarının onu İnternet'e erişmek veya doğrulanmamış dosyaları açmak için kullanmasına izin vermeyin.

"Hayatım, kontrole gitmen lazım. Bunu söylemeye utanıyorum ama sanırım bir yerden bir reklam afişi aldım."

Evet, akıllı telefonunuza veya tabletinize bir virüsün girdiğini sevdiklerinize dürüstçe bu şekilde itiraf etmeniz gerekiyor. Toplu enfeksiyon yalnızca İnternet'te bir yerde değil, aynı zamanda doğrudan vücudunuzda da meydana gelir. ev ağı. Daha önce başa çıkma deneyiminden bahsetmiştim. reklam virüsleri ve pankartlar, bugün enfeksiyon belirtilerini ve iyi sonla biten başka bir üzücü deneyimi ekleyeceğim. Bannerları ve virüsleri kaldırmanın en zor seçeneği - sisteme bir virüs girdiğinde, üçüncü gönderide anlattım -

Üçüncü bölüm. Android'de banner. Enfeksiyon belirtileri

Böyle pankartlar gördünüz mü? Favori akıllı telefonunuzda veya tabletinizde bir sorun olup olmadığını nasıl anlarsınız? Cihazınıza virüs bulaşıp bulaşmadığını belirlemenize yardımcı olacak bazı işaretleri burada bulabilirsiniz. Çok daha fazla işaret olabilir, ancak şu anda en yaygın olanları ve iki kereden fazla karşılaştığım işaretleri burada bulabilirsiniz.

Dördüncü bölüm. Bir reklam bannerını nasıl engelledim

Böylece can sıkıcı reklamlar ortaya çıktı - afişler, tam ekran açılır pencereler, ücretli abonelik sayfalarına geçişler. Google, ağımdan gelen trafikten şikayet etmeye başladı. Ne yaptım? Bu deneyim yalnızca bana aittir ve bir kullanım talimatı değildir.

Not. Enfeksiyon kaynağı veya sızdıran uygulama olarak aşağıdakilerle de karşılaşıldı: Caivs, yavaş, Font Manager, vatansever vb.

Bu tedavi 3 cihazda işe yaradı. Asus ve Samsung cihazlarımın zarar görmemesi dikkat çekti. Korkunç Sineğin bile "hastalanmaması" şaşırtıcı ama o zaten montaj hattında sakat kalmıştı. Bu sorunun Android 4.4 kitkat'a sahip Çin cihazları için geçerli olması mümkündür.

Sonraki yazılarda izinsiz reklamlara karşı mücadelenin öyküsünü anlatmaya devam edeceğim. Güncellemeleri takip edin, sorun, yorum yapın, görüşlerinizi paylaşın. İyi şanlar!

JAR (Java Arşiv Dosyası), Java ile yazılmış bir programın öğelerini saklayan bir arşiv formatıdır. Java dili. Çoğu zaman bu uzantıya sahip dosyalar mobil oyunlar ve uygulamalar. Bilgisayarınızda böyle bir arşivin içeriğini görüntüleyebilir ve/veya JAR'ı bir uygulama olarak çalıştırmayı deneyebilirsiniz.

Öncelikle JAR arşivini açmak için çeşitli programlara bakalım. Bu şekilde, bu uygulamayı çalıştırmak için ihtiyacınız olan her şeyi içerdiğinden emin olabilir ve ayrıca gerekli değişiklikleri yapabilirsiniz.

Yöntem 1: WinRAR

Arşiv denilince çoğu kullanıcının aklına WinRAR programı geliyor. Bir JAR dosyasını açmak için harika çalışıyor.

Lütfen bir klasör olduğunu unutmayın. "META-INF" ve dosya "MANİFEST.MF", içinde saklanması gereken. Bu, JAR dosyasının yürütülebilir olarak uygulanmasına olanak tanır.

İstediğiniz arşivi yerleşik WinRAR dosya tarayıcısı aracılığıyla da bulabilir ve açabilirsiniz.

Arşiv içeriğiyle ilgili daha fazla çalışma planlanıyorsa arşivden çıkarma gerekli olacaktır.

Yöntem 2: 7-Zip

7-Zip arşivleyicide JAR uzantısı desteği de sağlanmaktadır.

Yöntem 3: Toplam Komutan

Bahsedilen programlara bir alternatif dosya olabilir Toplam yönetici Komutan. Çünkü işlevselliği arşivlerle çalışmayı içerir; bir JAR dosyasını açmak zor olmayacaktır.

JAR'ı bilgisayarda çalıştırmanın yolları

Bir JAR uygulamasını veya oyununu çalıştırmanız gerekiyorsa özel emülatörlerden birine ihtiyacınız olacaktır.

Yöntem 1: KEmulator

KEmulator programı, çeşitli uygulama başlatma parametrelerini yapılandırmanıza olanak tanıyan gelişmiş bir Java emülatörüdür.

Açık cep telefonları kontrol klavye kullanılarak gerçekleştirildi. KEmulator'da sanal analogunu etkinleştirebilirsiniz: tıklayın "Referans" ve seç "Tuş takımı".

Bunun gibi görünecek:

Dilerseniz program ayarlarında telefon tuşları ile bilgisayar tuşları arasındaki yazışmaları ayarlayabilirsiniz.

JAR klasöründe bir dosyanın görüneceğini lütfen unutmayın "kemulator.cfg" Bu uygulamanın çalışma parametrelerini belirtir. Silerseniz, tüm ayarlar ve kayıtlar (oyundan bahsediyorsak) silinecektir.

Yöntem 2: MidpX

MidpX programı KEmulator kadar işlevsel değildir ancak işi halleder.

Kurulduktan sonra tüm JAR dosyaları MidpX ile ilişkilendirilecektir. Bu, değiştirilen simgeden anlaşılabilir:

Üzerine çift tıkladığınızda uygulama başlatılacaktır. burada sanal klavye zaten program arayüzüne entegre edilmiştir, ancak kontrolü burada PC klavyesinden yapılandıramazsınız.

Yöntem 3: Sjboy Emülatörü

JAR'ı çalıştırmanın bir başka basit seçeneği de Sjboy Emulator'dur. Ana özelliği dış görünüm seçebilme yeteneğidir.

Klavye de buraya entegre edilmiştir.

Böylece JAR'ın yalnızca normal bir arşiv olarak açılamayacağını, aynı zamanda bir Java emülatörü aracılığıyla bilgisayarda da çalıştırılabileceğini öğrendik. İkinci durumda, KEmulator'ı kullanmak en uygunudur, ancak diğer seçeneklerin de avantajları vardır, örneğin pencere tasarımını değiştirme yeteneği.